MEJORES AMIGOS

EL VALOR RE LA AMISTAD.....

La amistad se basa en la mutua confianza, donde el objetivo es ayudar al otro consecuentemente así mismo.

La amistad no se impone, ni se programa, como todo en la vida requiere de un esfuerzo para conseguirlo y lo más importante es poner los medios para lograrlo y mantenerlo.

MIND MANAGER

MIND MANAGER.....

Mindmanager es un software libre desarrollado por Mindjet para la elaboración de mapas mentales, orientado a los negocios y empresas, aunque puede aplicarse en cualquier sector de la ciencia y la tecnología.

Su utilidad fundamental radica en las facilidades que ofrece para la construcción de esquemas de planteamiento y solución de problemas de información. Posibilita la creación de una vista panorámica de los pasos a seguir, de la ruta que debe cumplirse para resolver un problema, los objetivos perseguidos y los resultados finales que deben obtenerse al concluir una investigación. Los mapas ofrecen una visión general sobre el contenido del problema de información, así como sus proyecciones y estrategias de búsqueda de información. Facilitar la comprensión del contenido expuesto permite una mejor organización del trabajo.

La presentación de una información gráfica estructurada en forma de mapas mentales contribuye al incremento de la productividad en el trabajo de las distintas áreas de la organización. 1

REDES SEMÁNTICAS.....

REDES SEMANTICAS

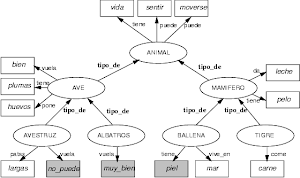

Una red semántica o esquema de representación en Red es una forma de representación de conocimiento lingüístico en la que los conceptos y sus interrelaciones se representan mediante un GRAFO En caso de que no existan ciclos, estas redes pueden ser visualizadas como ARBOLES. Las redes semánticas son usadas, entre otras cosas, para representar mapas CONCEPTUALES Y MENTALES

Podemos distinguir tres categorías de redes semánticas:

1. Redes IS-A, en las que los enlaces entre nodos están etiquetados.

2. Grafos conceptuales: en los que existen dos tipos de nodos: de conceptos y de relaciones

3. Redes de marcos: en los que los puntos de unión de los enlaces son parte de la etiqueta del nodo.

REDES SOCIALES

1. lugar Youtube ( si se quiere ser famoso)

1. lugar Youtube ( si se quiere ser famoso)

Fue fundada en febrero del 2005 por por Chad Hurley, Steve Chen y Jawed Karim;

2. L ugar Facebook: comunícate con tus amigos a los que quieres tanto

ugar Facebook: comunícate con tus amigos a los que quieres tanto

Fue creado por Mark Zuckerberg en el 2004,

Fue fundada en el 2006 y comenzó como un proyecto de investigación,

4. lugar Yahoo respuestas: ( pregunta??, quien sabe…)

4. lugar Yahoo respuestas: ( pregunta??, quien sabe…)

Fue creado el 7 de diciembre del 2005

5. lugar Hi 5: (amigos en el mundo)

5. lugar Hi 5: (amigos en el mundo)

Fue creado el 27 de junio del 2003 por Ramu Yalamanchi, es conocido como uno de los 40 sitios más vistos

PRINCIPIOS FUNDAMENTALES EN EL USO DEL CORREO ELECTRÓNICO

PRINCIPIOS FUNDAMENTALES DEL CORREO ELECTRÓNICO....

- En cuanto a Correo electrónico.

- Sólo se podrá enviar y recibir correo cuyo contenido este estrictamente relacionado con las tareas propias del puesto de trabajo.

- Se prohíbe suscribirse a cualquier publicación .

- No se debe usar lenguaje ofensivo.

- No se debe usar el correo electrónico para realizar amenazas contra personas o instituciones.

- Es recomendable que el texto del mensaje sea claro y conciso.

- Se recomienda que el usuario sea profesional y cauteloso .

- Incluya su identificación/firma al final de los mensajes que envía.

- El usuario no podrá enviar información personal sensible, como claves, nombres de usuarios, número de cuentas, etc.

- No use el correo electrónico para enviar cadenas de mensajes,

- . Cada usuario deberá:

a) Controlar su correo electrónico diariamente.

b) Borrar inmediatamente los mensajes no deseados.

c) Mantener al mínimo el número de mensajes que quedan en el buzón electrónico.

d) Nunca suponer que la correspondencia puede ser leída únicamente por el usuario

Validación de Información

Se pueden aplicar varias rutinas para validar la información a fin de identificar errores o fraudes. Algunas de esas rutinas de validación son:

- Requerir que la información sobre los domicilios se ajuste a una base geográfica estándar

- Ejecutar pruebas de calidad automáticas (como asegurar que la fecha de nacimiento de los electores se ubica dentro del rango de edad permitido o que los datos de ciudadanía declarados satisfacen los criterios de elegibilidad).

- Verificar si el deletreado de los nombres se ajusta a una lista estándar (para identificar posibles errores).

- Cuando se digitalizan las firmas, fotografías o huellas digitales, verificar electrónicamente si cualquiera de estos rasgos de identidad presentados por un elector corresponden a los de otros registros en la base de datos.

validacion de informacion